感染了后缀为.weax勒索病毒如何应对?数据能够恢复吗?

尊敬的读者

在数字化转型的浪潮中,数据已成为企业生存的核心资产,而勒索病毒则如同一把悬在头顶的达摩克利斯之剑,随时可能让企业的运营陷入瘫痪。2025年,一种名为.weax的新型勒索病毒在全球范围内肆虐,其通过高度伪装的钓鱼邮件、未修复的系统漏洞以及精准的社会工程学攻击,悄然渗透至金融、制造、物流等关键行业。一旦感染,它会以“AES-256+RSA-2048”混合加密算法锁死核心文件,将数据扩展名篡改为.weax,并威胁公开窃取的敏感信息,迫使受害者支付高额赎金。

动态密钥池:.weax勒索病毒的核心加密壁垒

1. 技术原理:从“单一密钥”到“千文千钥”的进化

传统勒索病毒(如WannaCry)通常采用静态密钥池,即所有文件共享少量密钥或通过固定算法生成密钥,这为解密工具提供了突破口——通过逆向工程密钥生成逻辑或暴力破解单一密钥,可能实现批量解密。

而.weax病毒引入动态密钥池(Dynamic Key Pool)技术,其核心特征包括:

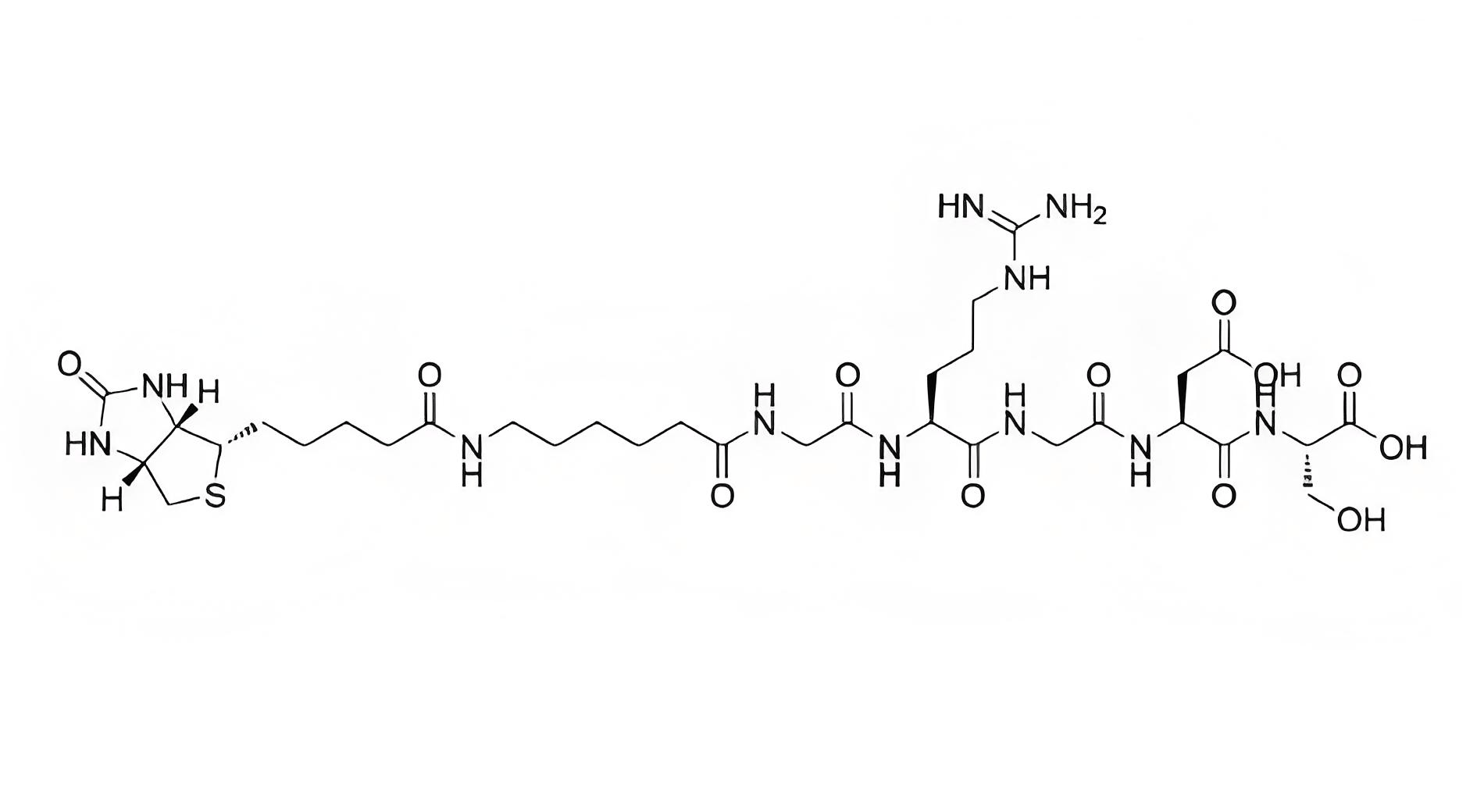

文件级独立密钥:每个文件在加密时被分配一个唯一的AES-256密钥,该密钥由病毒动态生成,与文件内容、创建时间、设备标识等参数关联,确保无重复性。

RSA-2048公钥加密:AES密钥本身被攻击者的RSA-2048公钥加密,存储在文件头部或独立密钥文件中。受害者即使获取部分AES密钥,也无法解密其他文件,因私钥仅掌握在攻击者手中。

密钥销毁机制:病毒在加密完成后会自动清除内存中的临时密钥,并覆盖磁盘空闲空间,防止通过内存转储或文件残留恢复密钥。

技术影响:

传统解密工具(如基于静态密钥库的破解器)完全失效,因无通用密钥可匹配。

即使部分文件被恢复(如通过备份),剩余文件仍需独立处理,增加恢复成本与时间。

2. 攻击者视角:动态密钥池的战术价值

提高勒索效率:独立密钥迫使受害者“按文件付费”,而非一次性谈判,攻击者可针对关键文件(如财务数据库)索要更高赎金。

规避取证分析:安全研究人员无法通过分析少量文件密钥推断整体加密逻辑,延缓解密工具开发。

增强心理压迫:受害者意识到“每份文件都是独立囚笼”,可能更倾向于支付赎金以避免选择性数据丢失。

案例佐证: 2025年某制造企业遭遇.weax攻击后,发现其研发部门的设计图纸(.dwg文件)与财务系统的Excel表格(.xlsx)使用完全不同的密钥组。即使通过物理扫描恢复部分图纸,财务数据仍需单独解密,最终迫使企业分阶段支付赎金。

防御与恢复:突破动态密钥池的可行性路径

尽管动态密钥池显著提升攻击难度,但并非无懈可击。防御方可通过以下策略降低损失:

(1)预防阶段:阻断密钥生成环境

终端管控:限制非授权加密工具运行,禁用高风险脚本(如PowerShell自动执行)。

网络隔离:通过零信任架构分割网络,防止病毒横向移动获取更多文件生成密钥。

密钥管理审计:监控异常密钥生成行为(如短时间内大量AES密钥创建),触发告警。

(2)攻击响应:密钥残留的捕捉机会

展开全文

内存取证:在病毒执行期间,通过专业工具(如Volatility)提取内存中的临时AES密钥(若未被完全清除)。

文件头分析:部分.weax变种会将加密后的AES密钥存储在文件头部,可通过逆向工程提取(需结合病毒样本分析)。

碎片重组技术:专业数据恢复机构(如91数据恢复)利用文件类型特征(如PDF的“%PDF”标记),从未覆盖磁盘区域扫描密钥碎片并重组。

(3)恢复阶段:替代方案的优先级

备份优先:3-2-1备份策略可绕过密钥问题,直接从离线存储恢复干净数据。

解密工具库:关注No More Ransom等平台,部分.reco变种因密钥生成逻辑缺陷,可能被纳入解密工具支持范围(2025年Q2解密成功率17.3%)。

法律与谈判:在数据已泄露的情况下,通过法律手段遏制攻击者公开数据,降低赎金支付压力。

4. 未来趋势:动态密钥池的演进方向

攻击者正持续优化动态密钥池技术,以应对防御升级:

硬件级密钥生成:利用TPM(可信平台模块)或CPU指令集生成密钥,增加逆向难度。

量子安全加密:部分高级变种开始试验后量子密码算法(如Lattice-based),防范未来量子计算破解。

密钥即服务(KaaS):将密钥生成与管理外包至暗网服务,降低攻击者自身暴露风险。

防御启示: 企业需从“被动解密”转向“主动防御”,通过AI行为分析、自动化备份与员工安全意识培训,构建多层次防护体系,在动态密钥池成为标准攻击手段前,建立技术壁垒与响应能力。

易数据恢复™是一家专注于数据恢复技术研发与应用的高科技企业,致力于为各类企业客户提供专业、高效的数据恢复解决方案,帮助客户迅速解决勒索病毒数据恢复、勒索病毒数据解密、数据库修复、服务器数据恢复等各类数据问题。凭借多年来积累的技术优势与丰富的专业沉淀及专业经验,目前已成为国内领先的数据恢复服务提供商之一。

易数据恢复目前已支持各种勒索病毒后缀的数据恢复,包含且不限于以下各种勒索病毒后缀的数据恢复:

后缀.roxaew勒索病毒, .wex勒索病毒,.wxx勒索病毒,.spmodvf勒索病毒,.bixi勒索病毒,.baxia勒索病毒,.taps勒索病毒,.peng勒索病毒,.eos勒索病毒,.mallox勒索病毒,.DevicData勒索病毒,.helper勒索病毒,lockbit3.0勒索病毒,.backups勒索病毒,.reco勒索病毒,.bruk勒索病毒,.locked勒索病毒,[datastore@cyberfear.com].mkp勒索病毒,mkp勒索病毒,.[[Ruiz@firemail.cc]].peng勒索病毒,.[[Watkins@firemail.cc]].peng勒索病毒,.REVRAC勒索病毒,.rolls勒索病毒,.kat6.l6st6r勒索病毒,.Darkness勒索病毒,.888勒索病毒,.AIR勒索病毒,[xueyuanjie@onionmail.org].AIR勒索病毒等。

评论